Bảo Mật Cron Job: 5 Quy Tắc Vàng Khi Thiết Lập URL Chạy Tác Vụ Tự Động

Bảo Mật Cron Job: 5 Quy Tắc Vàng Khi Thiết Lập URL Chạy Tác Vụ Tự Động

Trong bối cảnh an ninh mạng ngày càng phức tạp, việc thiết lập Cron Job chỉ sử dụng tốc độ thôi là chưa đủ. Các tác vụ tự động hóa, đặc biệt là các lệnh chạy bằng URL, có thể trở thành mục tiêu tấn công hoặc khai thác lỗ hổng nếu không được bảo vệ đúng cách.

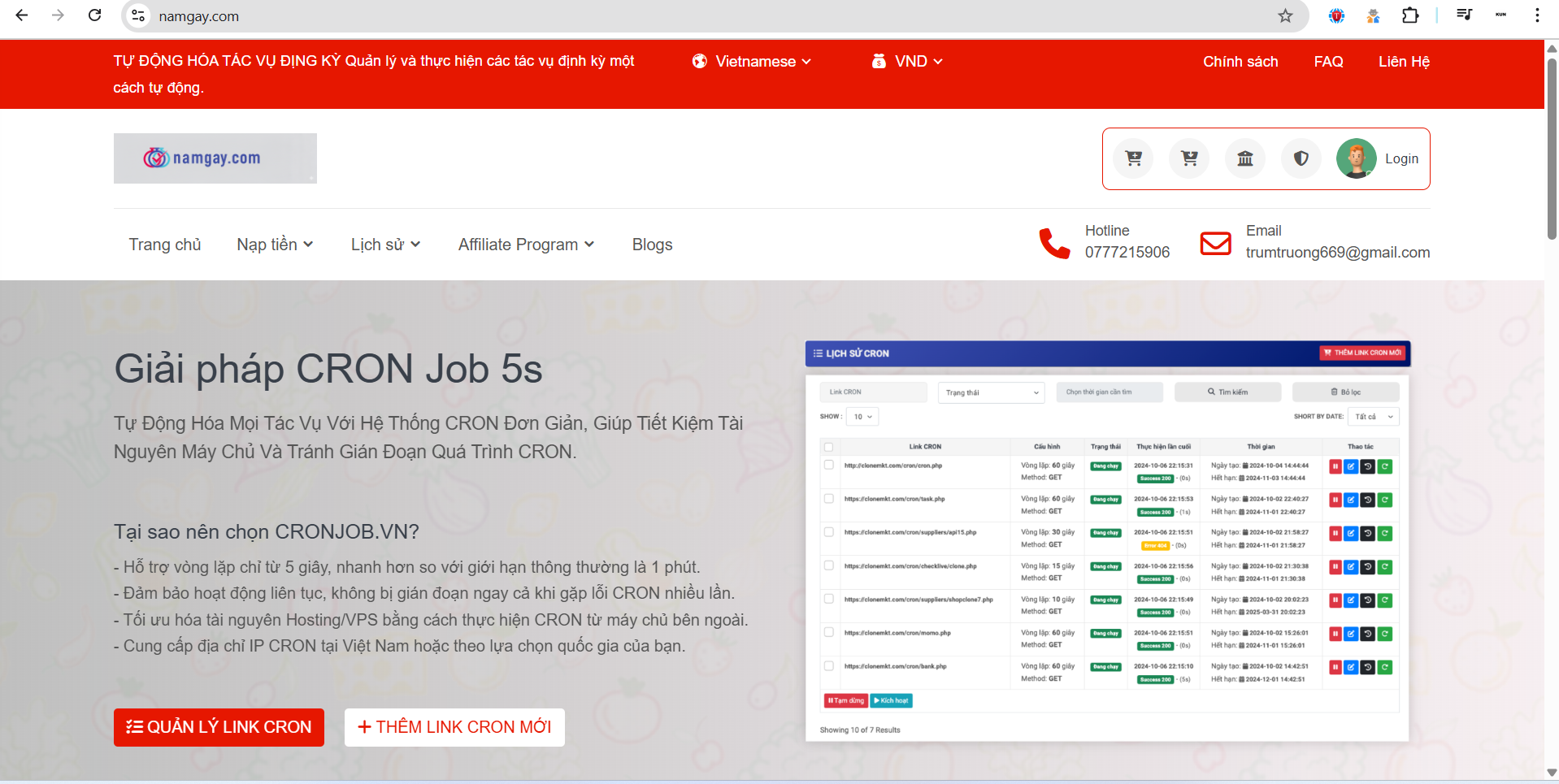

Namgay.com hiểu rằng Bảo mật Cron Job là ưu tiên hàng đầu. Dưới đây là 5 quy tắc vàng mà bạn cần tuân thủ khi sử dụng dịch vụ Cron 1 Giây để đảm bảo tác vụ tự động của bạn luôn an toàn và được kiểm soát.

Quy tắc 1: Không Sử Dụng URL Công Khai (Public URLs)

Tuyệt đối không sử dụng các URL mà người dùng thông thường có thể dễ dàng truy cập (ví dụ: https://domain.com/cron/run).

Giải pháp: Đặt các file xử lý Cron vào một thư mục không thể truy cập công khai hoặc sử dụng các endpoint được bảo vệ.

Quy tắc 2: Áp Dụng Mã Thông Báo Bảo Mật (Security Tokens)

Đây là bước bảo vệ cơ bản nhất. Thêm một chuỗi ký tự ngẫu nhiên, bí mật (Secret Token) vào URL Cron của bạn (ví dụ: https://domain.com/cron/secret-task?key=a3bc45fGh7kL).

Hệ thống của bạn chỉ chấp nhận và thực thi lệnh Cron nếu chuỗi key này khớp với chuỗi bí mật đã được định nghĩa.

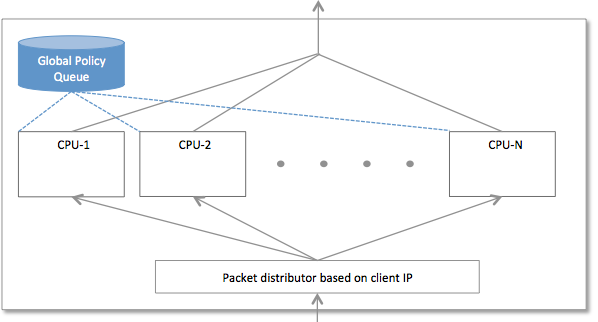

Quy tắc 3: Kiểm Tra Địa Chỉ IP Kích Hoạt (IP Whitelisting)

Chỉ cho phép Cron Job được kích hoạt từ Địa chỉ IP cố định của máy chủ Namgay.com.

Lợi ích: Bất kỳ ai cố gắng chạy URL Cron của bạn từ một IP khác sẽ bị từ chối ngay lập tức, đây là lớp bảo vệ cực kỳ hiệu quả.

Quy tắc 4: Giới Hạn Quyền Hạn Tối Thiểu (Principle of Least Privilege)

Cron Job chỉ nên có quyền thực hiện đúng chức năng của nó và không hơn. Ví dụ, Cron làm mới cache không cần quyền xóa cơ sở dữ liệu.

Đảm bảo script Cron của bạn không có quyền truy cập vào các tệp hoặc cơ sở dữ liệu nhạy cảm nếu không cần thiết.

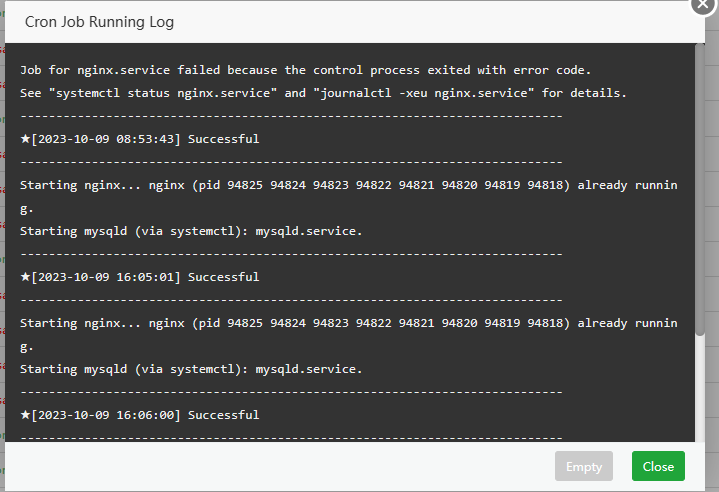

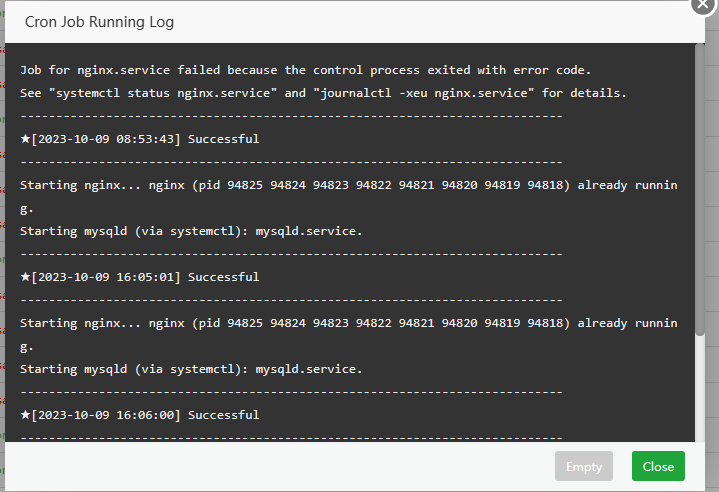

Quy tắc 5: Theo Dõi Log và Cảnh Báo Lỗi Tự Động

Sử dụng hệ thống log của Namgay để theo dõi mọi lần kích hoạt.

Thiết lập cảnh báo nếu Cron Job chạy lỗi liên tục hoặc được kích hoạt từ các nguồn đáng ngờ. Việc giám sát liên tục là một phần quan trọng của Bảo mật Cron Job.

Namgay.com không chỉ cung cấp tốc độ 1 giây mà còn ưu tiên an toàn cho các tác vụ của bạn. Đảm bảo Cron Job an toàn tuyệt đối bằng cách kết hợp dịch vụ ổn định của chúng tôi và các quy tắc bảo mật tiên tiến này.

In today's increasingly complex cybersecurity landscape, setting up a Cron Job with speed alone is not enough. Automated tasks, especially those executed via URLs, can become targets for attacks or exploitation if not properly secured.

Namgay.com understands that Cron Job Security is the top priority. Here are 5 golden rules you must follow when using our 1-Second Cron service to ensure your automated tasks are always safe and controlled.

Rule 1: Never Use Public URLs

Absolutely avoid using URLs that ordinary users can easily access (e.g., https://domain.com/cron/run).

Solution: Place your Cron processing files in a non-publicly accessible directory or use protected endpoints.

Rule 2: Implement a Security Token

This is the most basic layer of defense. Add a secret, random character string (Security Token) to your Cron URL (e.g., https://domain.com/cron/secret-task?token=a3bc45fGh7kL).

Your system should only accept and execute the Cron command if this token string matches the defined secret string.

Rule 3: Enforce IP Whitelisting

Only allow the Cron Job to be triggered from the static IP address of the Namgay.com server.

Benefit: Anyone attempting to run your Cron URL from a different IP will be immediately rejected, providing an extremely effective layer of defense.

Rule 4: Apply the Principle of Least Privilege

The Cron Job should only have the permissions necessary to perform its exact function, and nothing more. For instance, a cache-refresh Cron does not need database deletion privileges.

Ensure your Cron script does not have access to sensitive files or databases unless absolutely required.

Rule 5: Monitor Logs and Automate Error Alerts

Utilize Namgay's logging system to track every activation.

Set up alerts if the Cron Job fails repeatedly or is triggered from suspicious sources. Continuous monitoring is a critical component of strong Cron Job Security.

Namgay.com doesn't just deliver 1-second speed—we prioritize the safety of your tasks. Ensure an absolutely secure Cron Job setup by combining our stable service with these advanced security rules.